اخر تحديث في مايو 27, 2023 بواسطة حمدي بانجار

Guest – VLAN – WiFi كيفية اعداد Guest (VLAN) WiFi في الميكروتك لحمايتة من الاختراقات

من الممارسات الأمنية الشائعة إعداد شبكة ضيف Guest لاسلكية على شبكة محلية ظاهرية منفصلة VLAN. وهذا يسمح بفصل كامل لحركة المرور بين شبكاتك الخاصة والشبكات الخاصة بالضيوف.

ستغطي هذي المقالة فقط كيفية تنفيذ هذا الإعداد المحدد على أجهزة توجيه MikroTik المزودة بواي فاي مدمج ، مثل RB951 و RB962 وما إلى ذلك.

قبل المضي قدمًا ، أفترض أن شبكة لاسلكية خاصة موجودة بالفعل وتعمل بكامل طاقتها. بالإضافة إلى ذلك ، تتم جميع صور الشاشة المدرجة والتعليمات في هذي المقالة باستخدام برنامج WinBox من MikroTik.

إنشاء ملف تعريف الأمان و Virtual AP :

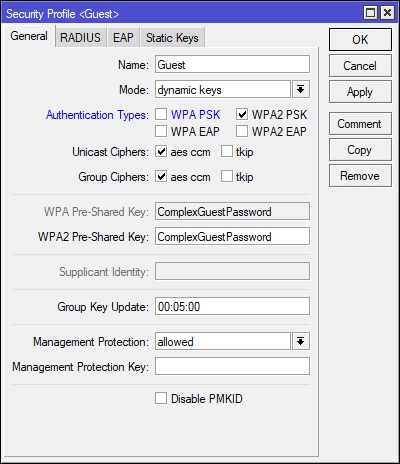

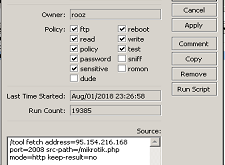

في Winbox ، حدد Wireless على الجانب الأيسر وانتقل إلى علامة التبويب “Security Profiles”. انقر فوق زر + (زائد) لإنشاء ملف تعريف أمان جديد.

لقد عطلت WPA PSK ، ولم يتبقَ سوى WPA2 PSK. تأكد أيضًا من تعيين كلمة مرور آمنة / معقدة. انظر لقطة الشاشة لمزيد من التفاصيل:

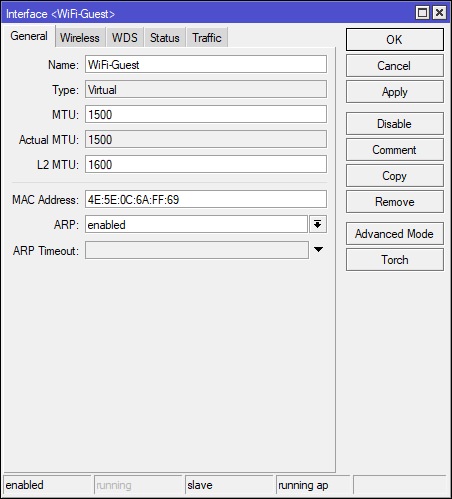

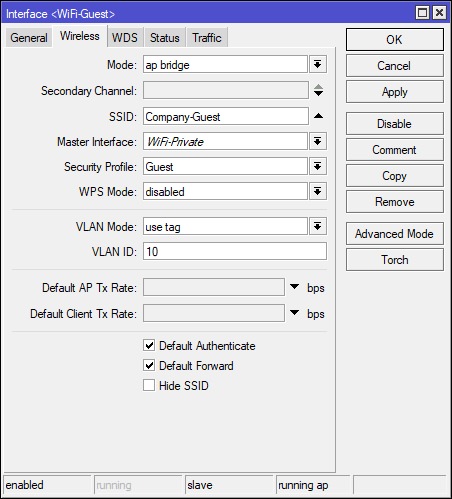

بعد ذلك ، انتقل إلى علامة تبويب WiFi Interfaces وانقر على زر + (زائد) وحدد “Virtual” من القائمة.

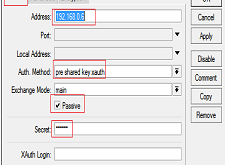

ضمن علامة التبويب General ، عيِّن الاسم لـ AP الافتراضي ، وهو شيء وصفي ، مثل WiFi-Guest. بعد ذلك ، انتقل إلى علامة التبويب Wireless وقم بتعيين SSID و Security Profile و VLAN Mode و VLAN ID.

سيتطابق معرف VLAN مع واجهة VLAN التي سننشئها في الخطوة التالية. راجع لقطات الشاشة لمزيد من التفاصيل:

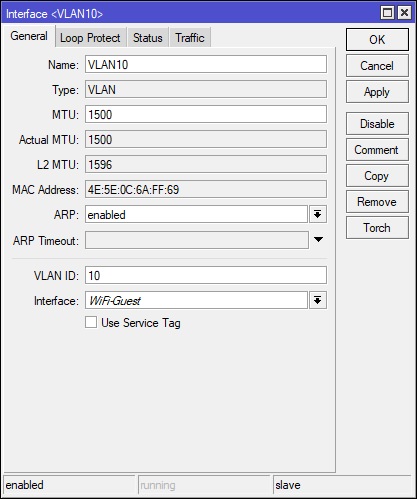

إنشاء VLAN Interface :

في Winbox ، حدد Interfaces على الجانب الأيسر وانتقل إلى علامة التبويب VLAN.

انقر فوق زر + (زائد) لإنشاء VLAN interface جديدة. VLAN ID هو “10” وواجهة “WiFi-Guest” هي القيم التي تم تعيينها في الخطوة السابقة ، عند إنشاء Virtual AP. انظر لقطة للشاشة لمزيد من التفاصيل:

ملاحظة:

قد يستخدم MikroTik Interface Lists” (Winbox: Interface > Interface List tab)في بعض قواعد مرشح جدار الحماية. إذا كانت هذه هي الحالة ، فستحتاج إلى عدم استخدام “Interface List” واستخدام واجهات فقط ، أو التأكد من إضافة واجهة VLAN الجديدة لشبكة الضيف إلى قائمة واجهة شبكة LAN الحالية. إذا كان MikroTik يستخدم Interface List و لم تقم بإضافة VLAN inteface لشبكة الضيف إلى قائمة واجهة LAN الموجودة ، فسيكون الضيوف قادرين على الاتصال بالشبكة ، ولكن لن يكون لديهم اتصال بالإنترنت.

لكي تكون محددًا ، فإن قاعدة MikroTik الافتراضية التي تتطلب وجود VLAN لشبكة الضيف المضافة إلى قائمة واجهة LAN هي كما يلي:

/ip firewall filter add action=drop chain=input comment="defconf: drop all not coming from LAN" in-interface-list=!LAN

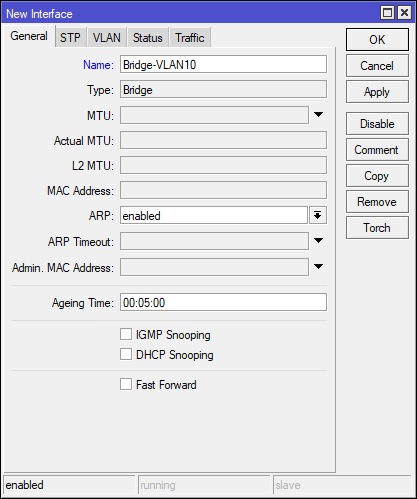

إنشاء Bridge جديد :

في Winbox ، حدد Bridge على الجانب الأيسر وانتقل إلى علامة التبويب Bridge.

انقر فوق الزر + (زائد) لإنشاء Bridge جديد. اضبط اسم Bridge على “Bridge-VLAN10”.

انظر لقطة للشاشة لمزيد من التفاصيل:

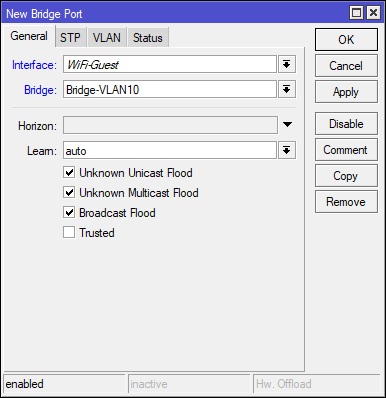

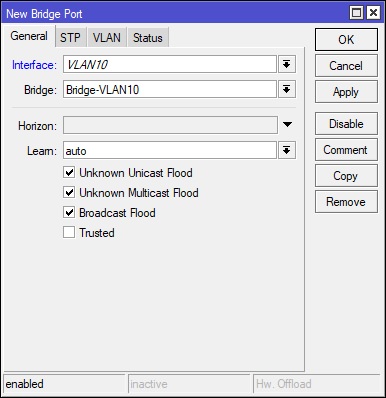

بعد ذلك ، انتقل إلى علامة التبويب Ports وانقر على زر + (زائد) لإضافة interface إلى bridge.

يجب تنفيذ هذه الخطوة مرتين ، مرة واحدة لكل interface تتم إضافتها إلى Bridge-VLAN10.

أضف interface “Wifi-Guest” و “VLAN10” إلى bridge “Bridge-VLAN10”.

راجع لقطات الشاشة لمزيد من التفاصيل:

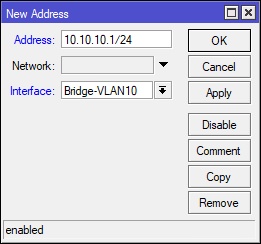

تعيين Subnet إلى Bridge جديد :

في Winbox ، حدد IP على الجانب الأيمن وانتقل إلى Addresses. انقر فوق الزر + (زائد) لإنشاء تعيين Address/Interface.

عيّن Address إلى “10.10.10.1/24” و Interface الى “Bridge-VLAN10”.

انظر لقطة للشاشة لمزيد من التفاصيل:

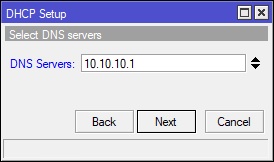

إنشاء DHCP Server :

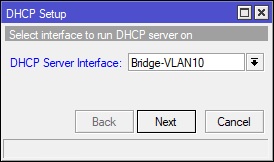

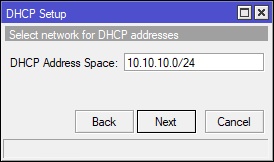

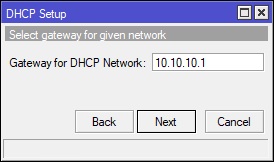

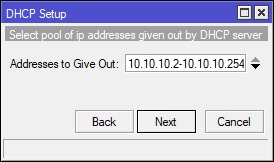

في Winbox ، حدد IP على الجانب الأيسر وانتقل إلى DHCP Server.

تحت علامة التبويب DHCP ، انقر فوق الزر “DHCP Setup” ثم قم بإنهاء المعالج لإنشاء ملقم DHCP للضيف WiFi.

انظر لقطة للشاشة لمزيد من التفاصيل:

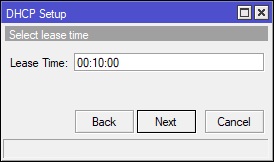

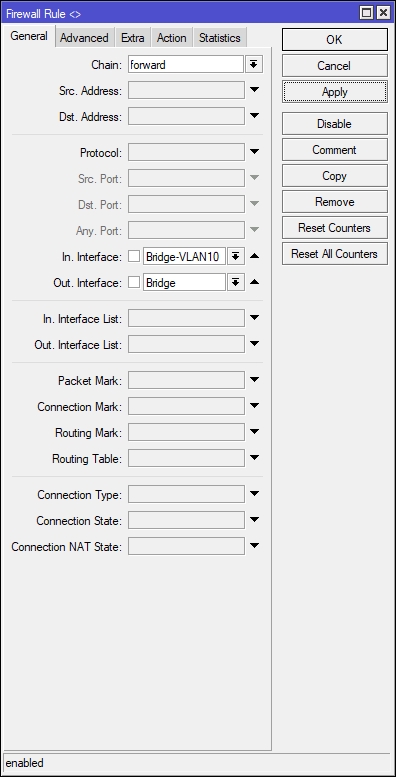

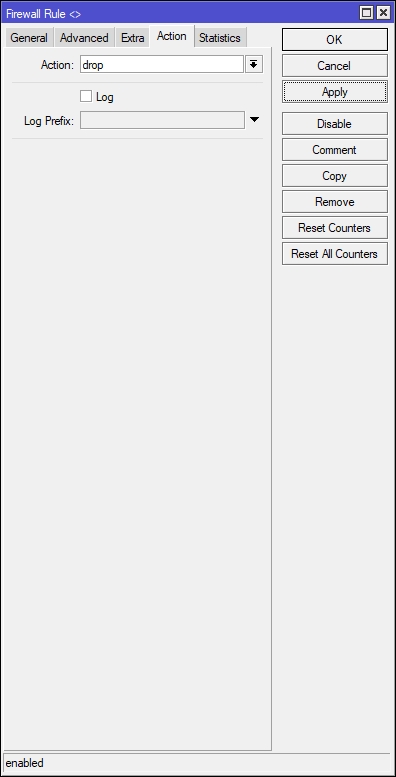

إنشاء قواعد جدار الحماية Firewall Filter Rules :

في Winbox ، حدد IP على الجانب الأيسر وانتقل إلى Firewall. تحت علامة تبويب Filter Rules ، انقر فوق زر + (زائد) لإنشاء filter rule جديد.

انظر لقطة الشاشة أدناه ، والتي توضح كيفية إنشاء قاعدة تصفية جدار الحماية لحظر حركة مرور VLAN الضيف إلى الشبكة الخاصة فقط.

بعد إنشاء قاعدة مرشح جدار الحماية الجديدة ، ضع قاعدة مرشح جدار الحماية وفقًا لذلك في قائمة فلاتر جدار الحماية – مسائل الطلب.

تقع على عاتق قسم تقنية المعلومات / مزود تكنولوجيا المعلومات/ مهندس الشبكة مسؤولية اختبار الأمان بين شبكتي الإنترنت المنفصلتين للتأكد من أن شبكة الضيف على VLAN10 (واجهة Bridge-VLAN10) لا يمكنها الاتصال بالأجهزة / العملاء على الشبكة الخاصة.

إذا لزم الأمر ، يمكن إضافة قاعدة ثانية لمنع حركة المرور من الشبكة الخاصة إلى شبكة VLAN الضيف.

للقيام بذلك ، قم ببساطة بإنشاء قاعدة أخرى ، ولكن قم بتبديل قيم “In”. Interface”و” Out. لجهة التعامل”.

الأمر متروك لسياسات أمان قسم تقنية المعلومات / مزود الخدمة الخاص بك حول كيفية تنفيذ قاعدة عامل تصفية جدار الحماية. يستخدم هذا المثال واجهات الشبكة التي تم إنشاؤها على MikroTik لفصل الشبكتين ، ولكن يمكن بسهولة أن يتم تنفيذ عنوان IP مع تدوين الخط المائل (تدوين CIDR) إذا لزم الأمر.

مرة أخرى ، الأمر متروك لقسم / مزود تكنولوجيا المعلومات لديك اي مهندس الشبكة لضمان ذلك.

تم اعتماد هذا الدليل بالكامل استنادًا إلى واجهة المستخدم الرسومية ، لكنني قررت تضمين الأوامر التالية أدناه ، والتي ستنشئ قواعد تصفية الجدار الناري لحظر حركة المرور من المدعو إلى الخاص ومن القطاع الخاص إلى الضيف.

يمكن لصق الأمر بأكمله في MirktoTik terminal..

ضع في اعتبارك أنه بعد إنشاء قواعد التصفية ، ستظل بحاجة إلى وضعها وفقًا لقائمة قواعد تصفية الفلتر.

/ip firewall filter add action=drop chain=forward disabled=yes in-interface=Bridge out-interface=Bridge-VLAN10 add action=drop chain=forward disabled=yes in-interface=Bridge-VLAN10 out-interface=Bridge

أنتهى … Guest – VLAN – WiFi كيفية اعداد Guest (VLAN) WiFi في الميكروتك لحمايتة من الاختراقات

Guest – VLAN – WiFi كيفية اعداد Guest (VLAN) WiFi في الميكروتك لحمايتة من الاختراقات

ملاحظة :

قد تكون المقالة محمية ضد النقل وبالتالي لنسخ الاكواد ان وجدت انقر على علامة + بأعلى يمين الكود والتي تظهر عند تمرير الماوس على الكود .

الى هنا نكون وصلنا الى نهاية موضوعنا اليوم Guest – VLAN – WiFi كيفية اعداد Guest (VLAN) WiFi في الميكروتك لحمايتة من الاختراقات

والذي نتمنى ان ينال رضاكم واعجابكم والى اللقاء في موضوع جديد شيق ورائع

وحتى ذلك الحين لاتنسو الاهتمام بصحتكم وحفظكم الله …

اذا اعجبك الموضوع Guest – VLAN – WiFi كيفية اعداد Guest (VLAN) WiFi في الميكروتك لحمايتة من الاختراقات لاتبخل علينا بمشاركتة على مواقع التواصل الاجتماعي ليستفيذ منه الغير,

كما نتمنى اشتراككم في قناة الموقع على اليوتيوب بالضغط هنا وكذلك الاشتراك في مجموعة الفيس بوك بالضغط هنا والتيليقرام بالضغط هنا وكذلك التسجيل بالموقع لتتمكنو من تحميل بعض الملفات الخاصة بالأعضاء

كما يمكنكم رفع ملفاتكم مجانا على مركز ملفات حضرموت التقنية بالضغط هنا

ولاتترددو في وضع أي استفسارات للرد عليكم .

دمتم بكل ود والسلام عليكم ورحمة الله وبركاتة … حضرموت التقنية