كيفية ترقية إصدار البرامج الثابتة من TP-Link Wireless Router؟ بطريقة امنه وصحيحة تنويه: 1- تحتوي بعض الطرازات على إصدارات أجهزة متعددة : يرجى التحقق من إصدار الجهاز الخاص بك. أتستخدم الترقية للبرامج الثابتة فقط لإصدار الأجهزة نفسها. وكن حذرا فقد تؤدي ترقية البرامج الثابتة إلى تلف جهازك وإبطال الضمان الممنوح. …

أكمل القراءة »أخر المواضيع

كيفية العثور على إصدار الجهاز الصحيح لأجهزة TP-Link قبل اجراء الترقية – مهم جدا

كيفية العثور على إصدار الجهاز الصحيح لأجهزة TP-Link قبل اجراء الترقية – مهم جدا قد تحتوي بعض منتجات TP-Link على أكثر من إصدار جهاز واحد. على سبيل المثال ، اسم ينتهي بـ V1 ، V2 ، وما إلى ذلك. اختر من الطرق أدناه للعثور على إصدار الجهاز الخاص بمنتجات TP-Link …

أكمل القراءة »كيف تحمي اجهزة Ubiquiti Router من الاختراقات وايقاف الخدمات غير الضرورية

كيف تحمي اجهزة Ubiquiti Router من الاختراقات وايقاف الخدمات غير الضرورية تتطلب أجهزة توجيه Ubiquiti بشكل مباشر تقوية الأمان مثل أي جهاز توجيه Cisco أو Juniper أو Mikrotik. يمكن إجراء بعض تغييرات التكوين الأساسية على الفور لتقليل حدة الهجمات أثناء تنفيذ أفضل الممارسات أيضًا وتسمح التغييرات الأكثر تقدمًا للراوترات بتمرير …

أكمل القراءة »استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site

استخدام IPSEC VPN لربط موقعين مع بعض بعيدين بطريقة Ubiquiti Site-to-Site Site-to-Site IPSEC يمكن استخدام IPSEC لربط موقعين بعيدين معاً على وسط غير موثوق به مثل الإنترنت. التنفيذ نفسه عبارة عن مجموعة من البروتوكولات والإعدادات ومعايير التشفير التي يجب أن تتطابق على جانبي النفق (tunnel).

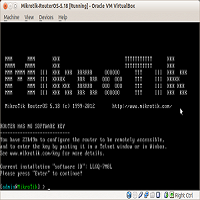

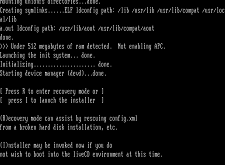

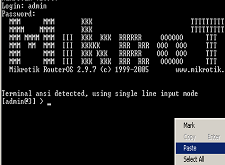

أكمل القراءة »MikroTik Hyper-V وحدة التحكم التسلسلية واستخدام برنامج PuTTY للوصول للواجهة التسلسلية

MikroTik Hyper-V وحدة التحكم التسلسلية واستخدام برنامج PuTTY للوصول للواجهة التسلسلية أفعل الكثير من العمل مع أجهزة التوجيه MikroTik الظاهري( virtual MikroTik routers ) ، ومعظمها في Microsoft Hyper-V. يعتبر CHR رائعًا لحلول labinging out وتطوير قوالب التكوين للعملاء. ولاكن لسوء الحظ ، فإن عمليات النسخ واللصق غير ممكنة حقًا من …

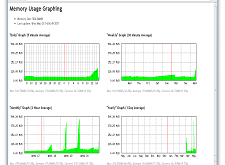

أكمل القراءة »عمل تنبيهات عند وجود جهاز غريب على الشبكة لمنع قفلات DHCP ومتابعة خطورة الموقف

عمل تنبيهات عند وجود جهاز غريب على الشبكة لمنع قفلات DHCP ومتابعة خطورة الموقف يمكن أن تتسبب الأجهزة الغريبة الموجودة على الشبكة في حدوث مشكلات خطيرة في العمليات والأمان المستمر. حيث من الممكن استخدام جهاز غير مصرح به يقوم بتشغيل خادم DHCP لاختطاف العملاء المحليين وإعادة توجيههم لهجمات سرقة الماكات …

أكمل القراءة »ضبط Ubiquiti NTP في اجهزة الشركة وسيرفر الميكروتك لضمان تجنب مشاكل الوقت على الشبكة

ضبط Ubiquiti NTP في اجهزة الشركة وسيرفر الميكروتك لضمان رصد وتجنب مشاكل الوقت على الشبكة إن الحفاظ على وقت جيد على أجهزة البنية التحتية الخاصة بك مثل switches, routers, و firewalls أمر ضروري للغاية. وتضمن أن تكون طوابع السجل الزمنية دقيقة للاستخدام في استكشاف الأخطاء وإصلاحها وتضمن أن الأجهزة التي …

أكمل القراءة »أفضل جهاز كمبيوتر مزود بالطاقة 2018: أعلى PSUs لجهاز الكمبيوتر الخاص بك

أفضل جهاز كمبيوتر مزود بالطاقة 2018: أعلى PSUs لجهاز الكمبيوتر الخاص بك إذا كنت ترغب بأمتلاك أفضل جهاز كمبيوتر ، فإن أهم شيء يمكنك استخدامه هو واحد من أفضل مستلزمات طاقة الكمبيوتر الشخصي. نعلم أنه صعب ، ولكن كل مكون في جهازك سيعتمد على أفضل مورد طاقة بداخلة ، لذلك …

أكمل القراءة »أفضل هوتسبوت لاجهزة الهاتف المحمول للجيل الثالث والرابع 4G في عام 2018

أفضل هوتسبوت لاجهزة الهاتف المحمول للجيل الثالث والرابع 4G في عام 2018 إذا كنت تقوم بالكثير من السفر ولا تريد أن تعرض بياناتك أو معلوماتك للخطر من خلال الاعتماد على اتصالات Wi-Fi لأشخاص آخرين ، فستحتاج إلى جهاز Wi-Fi hotspot ، والذي يُعرف باسم Mi-Fi .

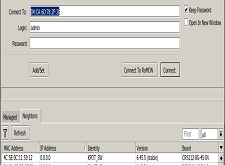

أكمل القراءة »MikroTik Winbox Security تامين وحماية برنامج الوينبوكس من العبث والاختراق

MikroTik Winbox Security تامين وحماية برنامج الوينبوكس من العبث والاختراق تطبيق Winbox من MikroTik هو واحد من أفضل واجهات إدارة جهاز التوجيه التي سبق لي العمل معها. إنها واجهة الانتقال الخاصة بي على Webfig ، على الرغم من أن الكثير من ما أقوم به يحدث في سطر الأوامر. لأولئك الذين …

أكمل القراءة »-

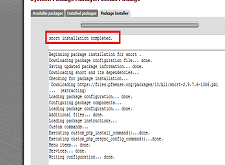

كيفية تثبيت اليوزر مانجر في سيرفر الميكروتك – تنزيل الباكج ورفعه للسيرفر

كيفية تثبيت اليوزر مانجر في سيرفر الميكروتك – تنزيل الباكج ورفعه للسيرفر سأقسم هذا المنشور …

أكمل القراءة » -

شرح كيفية إعداد full-NAT على سيرفر Mikrotik RouterOS بطريقة مبسطة

-

عمل سيرفر VPN مركزي للميكروتك لربط فروع الشبكة المتصلة جميعا براديوس واحد

-

العملاء والمستخدمين والراوتر ثلاثة مكونات اساسية لليوزر مانجر تعرف عليهم الان

-

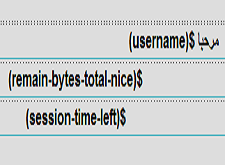

تعديل او تغيير قالب كروت اليوزر مانجر Template Voucher Hotspot Mikrotik

-

طرق العمل عبر الإنترنت الأكثر ربحا في العالم – وظائف يُمكنك القيام بها من أي مكان

طرق العمل عبر الإنترنت من أكثر الطُرق التي تستفاد منها كثير من الشركات ، وبسبب …

أكمل القراءة » -

التعاقد مع المستقلين وإستغلال المنصات المستقلة في صالح شركتك

-

توقف موقع Chitika عن الاستمرارية في العمل على جني المال من الاعلانات بسبب البورصه

-

افضل 7 طرق لكسب المال على الانترنت تعرف عليها الان واختر مايناسبك منها

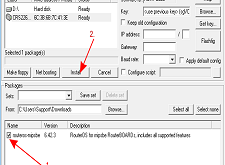

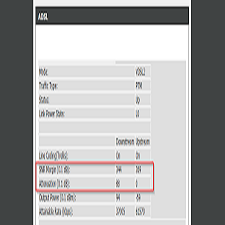

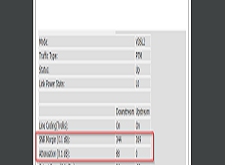

NanoStation Loco M2 : XW+ XM.v6.1.6

NanoStation Loco M2 : XW+ XM.v6.1.6